正月里来是新年,刚开始上班我们SINE安全团队,首次挖掘发现了一种新的挖矿木马,感

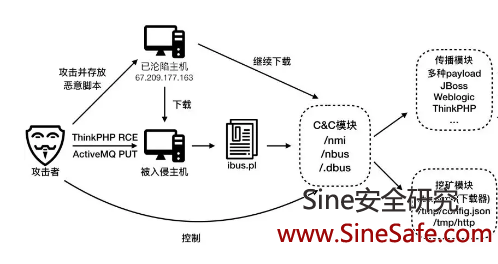

染性极强,穿透内网,自动尝试攻击服务器以及其他网站,通过我们一系列的追踪,发现了攻

击者的特征,首先使用thinkphp远程代码执行漏洞,以及ecshop getshell漏洞,phpcms缓存写

入漏洞来进行攻击网站,通过网站权限来提权拿到服务器管理员权限,利用其中一台服务器作

为中转,来给其他服务器下达命令,执行攻击脚本,注入挖矿木马,对一些服务器的远程管理

员账号密码,mysql数据库的账号密码进行暴力猜解。

这个挖矿木马我们可以命名为猪猪挖矿,之所以这样起名也是觉得攻击的特征,以及繁衍感染

的能力太强,我们称之为猪猪挖矿木马。关于如何检测以及防护挖矿木马,我们通过这篇文章

来给大家讲解一下,希望大家能够日后遇到服务器被挖矿木马攻击的时候可以应急处理,让损

失降到最低。

的能力太强,我们称之为猪猪挖矿木马。关于如何检测以及防护挖矿木马,我们通过这篇文章

来给大家讲解一下,希望大家能够日后遇到服务器被挖矿木马攻击的时候可以应急处理,让损

失降到最低。

挖矿木马是2018年底开始大批量爆发的,我们对猪猪挖矿进行了详细的跟踪与追查分析,主要

是通过thinkphp的网站漏洞进行攻击服务器,然后在服务器里置入木马后门,以及挖矿木马,

该木马的特征如下:内置了许多木马后门,集合了所有的网站漏洞,像thinkphp、discuz、ecs

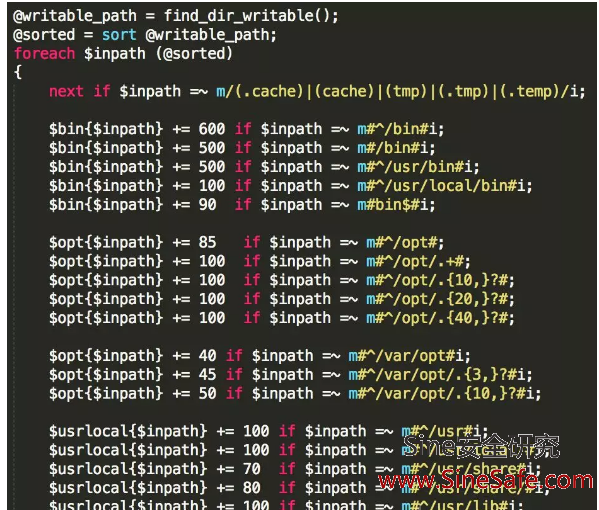

hop、wordpress、phpcms、dedecms的漏洞来进行攻击网站。再一个特征就是木马文件存储

的位置很隐蔽,文件名也是以一些系统的名字来隐藏,文件具有可复制,重生的功能,通信采

用C与C端的模式,通信加密采用https,挖矿都是在挖以太坊以及比特币。

是通过thinkphp的网站漏洞进行攻击服务器,然后在服务器里置入木马后门,以及挖矿木马,

该木马的特征如下:内置了许多木马后门,集合了所有的网站漏洞,像thinkphp、discuz、ecs

hop、wordpress、phpcms、dedecms的漏洞来进行攻击网站。再一个特征就是木马文件存储

的位置很隐蔽,文件名也是以一些系统的名字来隐藏,文件具有可复制,重生的功能,通信采

用C与C端的模式,通信加密采用https,挖矿都是在挖以太坊以及比特币。

攻击者最初使用的是thinkphp5的漏洞来攻击网站,然后通过网站的权限来拿到服务器的root权

限,被挖矿的基本都是linux centos服务器,然后置入到linux系统里木马进程,并将58.65.125.

98IP作为母鸡,随时与其通信,母鸡对其下达攻击命令,进行挖矿而牟利。

限,被挖矿的基本都是linux centos服务器,然后置入到linux系统里木马进程,并将58.65.125.

98IP作为母鸡,随时与其通信,母鸡对其下达攻击命令,进行挖矿而牟利。

针对服务器被挖矿木马攻击的处理及安全解决方案

尽快的升级thinkphp系统的版本,检测网站源代码里是否留有攻击者留下的木马后门,对网站

开启硬件防火墙,随时的检测攻击,使用其他网站开源系统的运营者,建议尽快升级网站系统

到最新版本,对服务器的远程端口进行安全限制,管理员的账号密码以及数据库的root账号密

码都要改为字母+字符+大小写组合。对服务器的端口进行安全部署,限制端口的对外开放,网

站的文件夹权限进行安全防护,像图片,以及缓存文件夹都进行修改,去掉PHP脚本执行权限。

开启硬件防火墙,随时的检测攻击,使用其他网站开源系统的运营者,建议尽快升级网站系统

到最新版本,对服务器的远程端口进行安全限制,管理员的账号密码以及数据库的root账号密

码都要改为字母+字符+大小写组合。对服务器的端口进行安全部署,限制端口的对外开放,网

站的文件夹权限进行安全防护,像图片,以及缓存文件夹都进行修改,去掉PHP脚本执行权限。